Ya, kali ini saya mau share crack md5 hash password dengan John The Ripper. Udah lama sih punya. Biar blog tetep update aja makanya share ini . 😀 . Software ini tentu bermanfaat bagi yang suka main SQLi dan menemukan password yang di hash.

Tools ini tidak hanya mampu untuk memecahkan password MD5 . bisa MD4, SHA, SFS, LM , dll.

Kelebihan lain tools ini adalah kita bisa melakukan mass cracking . Artinya tidak cuma submit hash satu satu. Langsung 1000 juga bisa karena kita akan menaruhnya di file.txt . Oke langsung saja ya.

Pertama, download dulu John The Ripper Password Cracker

Dalam tutorial ini saya letakkan tools nya di G:/Tools/john

Sehingga di folder john nanti ada dua folder lagi, run dan doc .

Defaultnya file ini sudah memiliki dictionary password sendiri di file password.lst . tapi kalo kalian ingin mencoba wordlist kalian sendiri bisa simpan di folder /run/ dengan format .txt .

Cara menggunakannya, siapkan wordlist dan list password yang ingin di hash di foder /run/ .

Untuk testing saja. Silahkan lihat gambar berikut.

saya membuat list password dengan nama p.txt serta list hash dengan nama u.txt

Format pemasukan list password yang akan di hash :

- passwordhash

- username:passwordhash

Jika kalian ingin memberi penomoran ya pisahkan dengan tanda titik dua ( : ) . contoh 1:0b909d567a737b73862a4fb446d49e9b

Sekarang saat nya eksekusi.

Buka john.exe nya . lewat cmd tentunya.

G:

cdToolsjohnrun

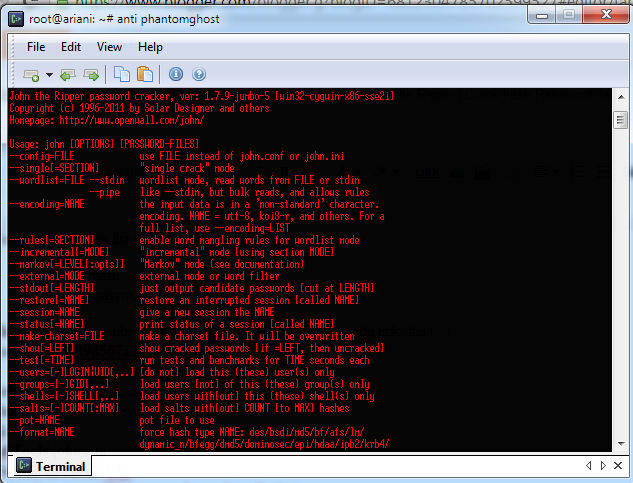

Setelah itu , ketik john .

maka akan muncul list command yang bisa dipakai .

disitu sudah perintah perintahnya.

Buat yang belum jelas, untuk melakukan cracking password kita menggunakan command

john –wordlist=wordlist.txt hash.txt

atau kadang ada hash password yang karakteristik nya sama ,contoh nya jumlah karakter hash nya sama . Maka gunakan perintah .

john –wordlist=wordlist.txt –format=format-hash hash.txt

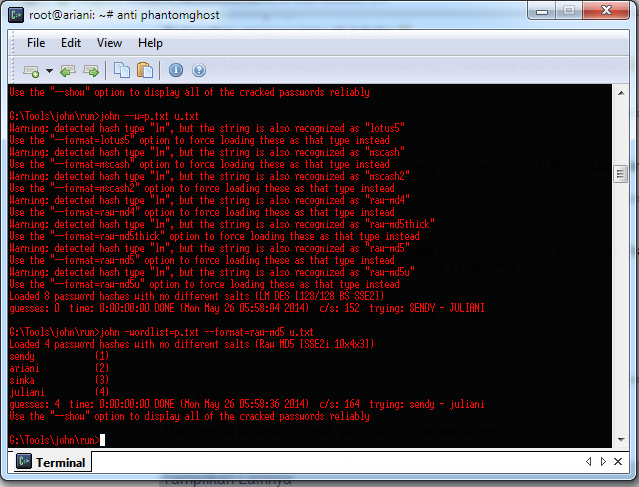

Berhubung di tutorial ini saya membuat file p.txt dan u.txt . Dan password yang akan saya hash adalah raw-md5 (md5 memiliki banyak kemiripan dengan banyak tipe hash) maka command nya

john –wordlist=p.txt –format=raw-md5 u.txt

Jika sukses maka akan muncul hasilnya :

Loaded 4 password hashes with no different salts (Raw MD5 [SSE2i 10x4x3])

sendy (1)

ariani (2)

sinka (3)

juliani (4)

guesses: 4 time: 0:00:00:00 DONE (Mon May 26 06:03:44 2014) c/s: 79.60 trying

: sendy – ayu

Use the “–show” option to display all of the cracked passwords reliably

Bagaimana ? mudah kan ?

Selamat mencoba.

yang posting nya si yuyud anjing

si nabilaholic maho yang bisa nya cuma nge hina orang dengan kata cok cok cok jancok jancok .

fuck you anjinggggggggggggggggggggg

Wkwkwk. Anak pg serem :p

itu bukan anak PG pak :3

4prili666h05T

Mas mas, Kok ada anti Phantomghostnya ya?? emang Phantomghost knp sih mas?? kok ente terlalu merendahkan Phantomghost?? 🙂

Kenape om ? Suka2 gua itu console gua

Respect dikit napa..

Anak pg punya respect gak ? Berapa kali ngambil member privat grup ku ? Itu yg harus gua respect ?

maaf ikutan komen pak 🙂

bukan nya sebalik nya pak ? :/

member JCT yang ngambil member privat grup PG ?

gue waktu dulu kalo liat script depesan nya anak pg banyak nick member nya , tapi sekarang …

yang dulu nick member di PG jadi ada di JCT :/

berarti kan JCT yang ngabil member privat PG :/

maaf pak , saya bukan siapa siapa di PG , mau pun JCT , tapi saya tidak suka sama orang yang membalik balikan fakta :))

nah loh ada yg bego pura2 gak tau . wkwkwkwkwk :v

mana yg dulu member pg skrg di JCT ? mane tong ?

bagi pehobi cracker

It's amazing designed for me to have a web site, which is beneficial in support of my knowledge.

thanks admin

Also visit my webpage … jailbreak iphone 4s ios 7